La OTAN está evaluando el impacto de una violación de datos de documentos militares clasificados vendidos en línea por un grupo de piratas informáticos. Los…

Ver más La OTAN investiga la venta de datos de una empresa de misiles por parte de piratas informáticosCategoría: Informática

Conéctese con el futuro de salvar vidas

La transferencia de datos de los dispositivos a la base de datos de Captium™ se realiza automáticamente. Esto es posible gracias a la capacidad WIFI…

Ver más Conéctese con el futuro de salvar vidasLa simulación puede acelerar el desarrollo de vehículos militares no tripulados

La velocidad de la innovación no puede darse el lujo de esperar décadas, por lo que los desarrolladores de vehículos autónomos utilizan simulaciones para probar…

Ver más La simulación puede acelerar el desarrollo de vehículos militares no tripuladosRheinmetall y Anduril unen fuerzas en un vehículo de combate tripulado opcionalmente

American Rheinmetall Vehicles y la empresa de tecnología de defensa Anduril Industries están uniendo fuerzas en una “asociación estratégica” para competir en el programa de…

Ver más Rheinmetall y Anduril unen fuerzas en un vehículo de combate tripulado opcionalmenteStuxnet, la primera ciberarma conocida

Gracias a Stuxnet, ahora vivimos en un mundo donde el código puede destruir maquinaria y detener o iniciar una guerra. Stuxnet es un poderoso gusano…

Ver más Stuxnet, la primera ciberarma conocidaMotorola Solutions despliega su sistema de gestión de emergecnias en Santa Fe

Con el fin de mejorar la seguridad pública, esta ciudad argentina integró el sistema de gestión de emergencias de Motorola Solutions para coordinar sus departamentos y dirigir…

Ver más Motorola Solutions despliega su sistema de gestión de emergecnias en Santa FeLas inversiones en modernización del ejército fomentan el desarrollo de tecnologías de doble uso

Invertir en nuevas tecnologías es un aspecto integral de la modernización del Ejército. Ya sea explorando formas de hacer que los vehículos de combate dependan menos…

Ver más Las inversiones en modernización del ejército fomentan el desarrollo de tecnologías de doble usoInteligencia artificial para la reducción del riesgo de desastres, oportunidades, desafíos y perspectivas

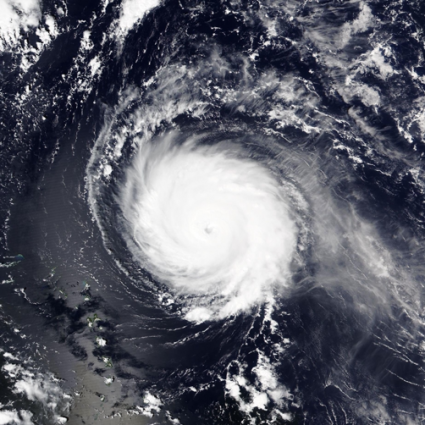

La inteligencia artificial (IA), en particular el aprendizaje automático (ML), está desempeñando un papel cada vez más importante en la reducción del riesgo de desastres…

Ver más Inteligencia artificial para la reducción del riesgo de desastres, oportunidades, desafíos y perspectivasEjército de EE.UU. lanzará oficina de capacidades cibernéticas ofensivas

El Ejército de EE. UU. establecerá una dependencia dedicada a las capacidades espaciales y cibernéticas ofensivas el año próximo en medio de prioridades que cambian…

Ver más Ejército de EE.UU. lanzará oficina de capacidades cibernéticas ofensivasEntrenamiento virtual colectivo en el US Army

El “Centro de Entrenamiento Táctico de Combate Cercano” del US Army , facilita el entrenamiento colectivo virtual de última generación para los combatientes, alberga este…

Ver más Entrenamiento virtual colectivo en el US Army