¿Cómo se moviliza a una sociedad para la guerra total en la era de TikTok? Si su modelo son las “milicias” cibernéticas que han surgido…

Ver más Guerra de Ucrania: grandes ‘milicias’ de piratas informáticos hacen poco daño, pero pueden reunir un apoyo masivoCategoría: Informática

La OMS pide tener cuidado con el uso de ChatGPT en la atención médica

“La adopción precipitada de sistemas no probados podría generar errores por parte de los trabajadores de la salud”, dijo el organismo de la ONU en…

Ver más La OMS pide tener cuidado con el uso de ChatGPT en la atención médicaUn revolucionario modelo de IA para visión artificial que no necesita ajustes

Este poderoso método de aprendizaje autosupervisado está preparado para transformar la forma en que las empresas usan la visión artificial en diversas aplicaciones, desde el comercio electrónico…

Ver más Un revolucionario modelo de IA para visión artificial que no necesita ajustesUn gran avance en el rendimiento computacional de los procesadores cuánticos

Un proyecto dirigido por un grupo de investigadores de la Universidad Bar-Ilan de Israel, en colaboración con TII, el Centro de Investigación Cuántica en Abu…

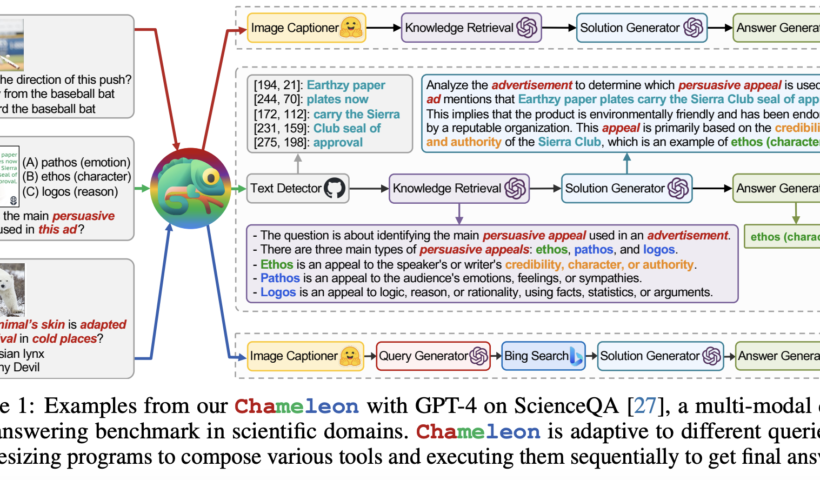

Ver más Un gran avance en el rendimiento computacional de los procesadores cuánticosChameleon: un marco de razonamiento compositivo que aprovecha las capacidades de los modelos de lenguaje extenso

Los recientes modelos de lenguaje extenso (LLM) han logrado avances notables, con ejemplos notables como GPT-3, PaLM, LLaMA, ChatGPT y el T-4 propuesto más recientemente. Estos modelos tienen un…

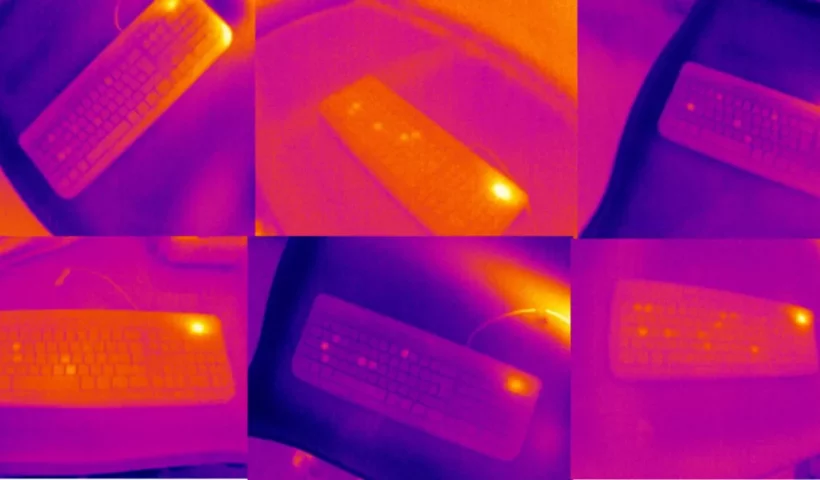

Ver más Chameleon: un marco de razonamiento compositivo que aprovecha las capacidades de los modelos de lenguaje extensoLas cámaras térmicas y el aprendizaje automático se combinan para atrapar contraseñas

Investigadores de la Universidad de Glasgow han publicado un artículo que destaca su implementación ThermoSecure para descubrir contraseñas y PIN. Los investigadores utilizan una combinación…

Ver más Las cámaras térmicas y el aprendizaje automático se combinan para atrapar contraseñasInspirándose en las células cerebrales: los científicos desarrollan nuevos componentes informáticos

Los investigadores han desarrollado un memristor potente y más fácil de fabricar basado en nanocristales de perovskita de haluro, que combina almacenamiento y procesamiento de…

Ver más Inspirándose en las células cerebrales: los científicos desarrollan nuevos componentes informáticosAprendizaje neuromórfico, memoria de trabajo y metaplasticidad en redes de nanocables

Las redes de nanocables (NWN) imitan la conectividad neurosináptica y la dinámica emergente del cerebro. En consecuencia, las NWN también pueden emular los procesos sinápticos que permiten…

Ver más Aprendizaje neuromórfico, memoria de trabajo y metaplasticidad en redes de nanocablesNvidia ayuda a las empresas a guiar y controlar las respuestas de IA

Un desafío principal para la IA y los modelos de lenguaje extenso (LLM) en general, es el riesgo de que un usuario obtenga una respuesta…

Ver más Nvidia ayuda a las empresas a guiar y controlar las respuestas de IACaza del malware ruso “Snake”

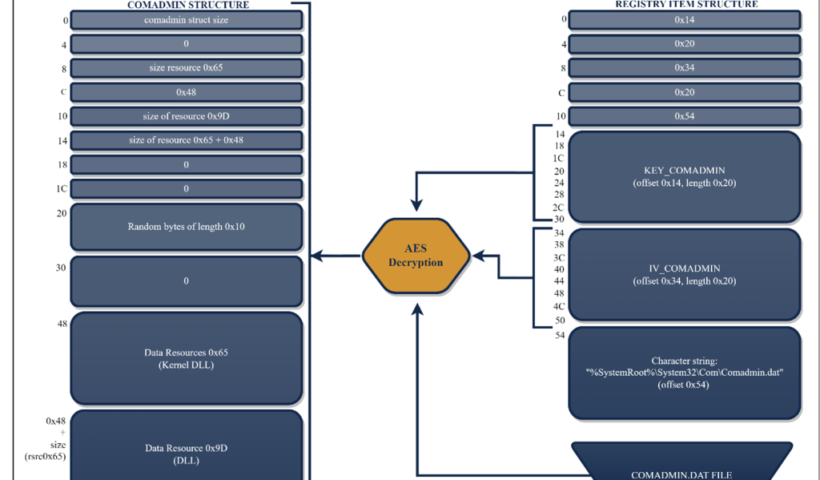

El malware Snake se considera la herramienta de espionaje cibernético más sofisticada diseñada y utilizada por el Servicio Federal de Seguridad (FSB) de Rusia para…

Ver más Caza del malware ruso “Snake”