ChatGPT es un robot capaz de responder a preguntas y redactar textos en forma de ensayo, es un modelo de lenguaje desarrollado por OpenAI. Ha sido entrenado con una enorme…

Ver más Chat GPT: La última revolución de la inteligencia artificialCategoría: Informática

Inteligencia artificial, cumbre mundial en Holanda sobre el uso militar responsable

La semana pasada en La Haya, Países Bajos, se albergó la primera Cumbre Mundial sobre Inteligencia Artificial Responsable en el Ámbito Militar (REAIM, por sus…

Ver más Inteligencia artificial, cumbre mundial en Holanda sobre el uso militar responsableRISC-V, código abierto para transformar radicalmente la industria de los chips

RISC-V, un conjunto de instrucciones de estándar abierto, está cambiando la economía del diseño de los chips, y sacudiendo la dinámica de poder del sector…

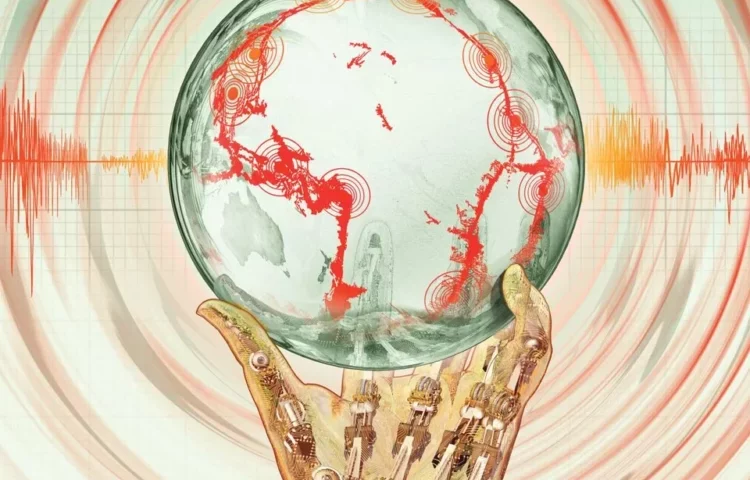

Ver más RISC-V, código abierto para transformar radicalmente la industria de los chips¿Podría la IA predecir futuros terremotos?

Analizando las concentraciones de electrones en la ionosfera y buscando posibles precursores de terremotos mediante inteligencia artificial, científicos de la Universidad de Ariel avanzaron en…

Ver más ¿Podría la IA predecir futuros terremotos?ChatGPT revela el potencial de la inteligencia artificial en el gobierno

La rápida adopción y la evaluación de ChatGPT, destaca el potencial explosivo de la IA. También subraya una alerta entre las capacidades actuales de la…

Ver más ChatGPT revela el potencial de la inteligencia artificial en el gobiernoLos satélites Starlink de Musk aceleran el desarrollo de la guerra con drones

El uso generalizado de Starlink, la constelación de satélites de Internet operados por SpaceX de Elon Musk, por parte de las tropas ucranianas para defenderse…

Ver más Los satélites Starlink de Musk aceleran el desarrollo de la guerra con dronesAPP, satélites en llamas

La aplicación (APP) “Satellites On Fire, comenzó como un proyecto curricular que buscaba reducir las pérdidas de biodiversidad ayudando a las personas a combatir incendios…

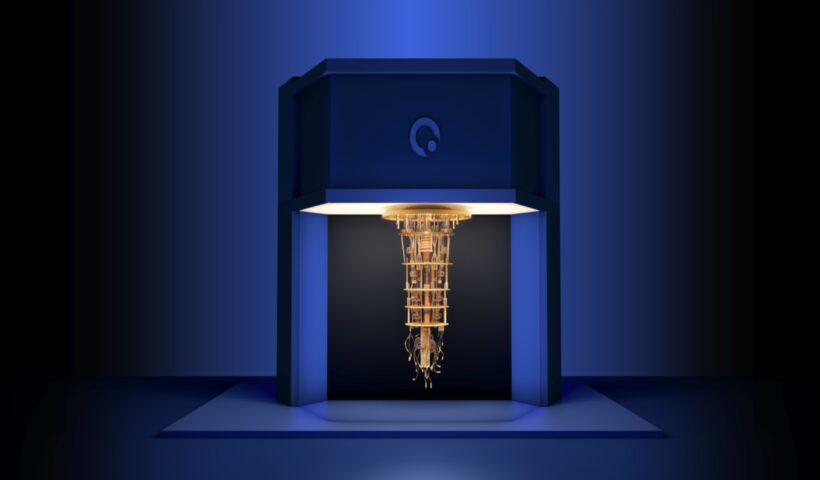

Ver más APP, satélites en llamasChina, el tercer país en entregar computadoras cuánticas, después de Canadá y EE.UU.

“Más de 100 empresas de computación cuántica en el mundo han realizado una enorme inversión en investigación y desarrollo cuánticos. La empresa de computación cuántica…

Ver más China, el tercer país en entregar computadoras cuánticas, después de Canadá y EE.UU.Temen que ChatGPT pronto se utilice en ciberataques desvastadores

La irrupción de ChatGPT ha sido una bomba para internet, ya que la aplicación de OpenAI está rompiendo récord de crecimiento y uso. La app…

Ver más Temen que ChatGPT pronto se utilice en ciberataques desvastadoresEl Pentágono debe actuar ahora sobre la computación cuántica o ser eclipsado por sus rivales

A medida que las computadoras cuánticas continúan avanzando y se vuelven más poderosas, presentan una amenaza significativa para la seguridad cibernética del Departamento de Defensa…

Ver más El Pentágono debe actuar ahora sobre la computación cuántica o ser eclipsado por sus rivales